Włamują się do sieci i rabują statki

3 marca 2016, 17:24Należący do Verizona RISK Team informuje, że piraci napadający statki handlowe wybierają cele dzięki informacjom uzyskanym z... włamań do sieci firm przewozowych. Jedna z takich firm zauważyła, że gdy jej statki są napadane, piraci mają ze sobą czytniki kodów kreskowych, dzięki którym wyszukują konkretne kontenery i skrzynie, opróżniają je z najcenniejszego ładunku i w ciągu kilkunastu minut znikają

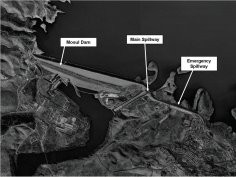

Potężna katastrofa zagraża Mosulowi

3 marca 2016, 12:08Inżynierowie ostrzegają, że jednemu z największych miast Bliskiego Wschodu grozi katastrofa, w której może zginąć nawet milion osób. Zapora wodna w okolicach Mosulu może w każdej chwili ulec przerwaniu

Gigantyczny SSD

3 marca 2016, 09:51Samsung jest producentem najbardziej pojemnego SSD dostępnego obecnie na rynku. Na urządzeniu PM1633a można zapisać 15,36 terabajta danych

Zaostrza się spór pomiędzy FBI a Apple'em

2 marca 2016, 13:31W spór prawny pomiędzy Apple'em a FBI angażuje się coraz więcej stron. Koncern z Cupertino otrzymał zdecydowane wsparcie Microsoftu, na FBI spadła krytyka członków Kongresu, ale spora część opinii publicznej opowiada się po stronie organów ścigania, a sam Bill Gates twierdzi, że Apple powinno spełnić żądania FBI, gdyż Biuro domaga się pewnego specyficznego rozwiązania, a nie wprowadzenia zasady ogólnej

Zika może wywoływać poważne zaburzenie neurologiczne

2 marca 2016, 07:24Naukowcy z Instytutu Pasteura w Paryżu zdobyli najmocniejsze jak dotąd dowody na to, że wirus Zika może wywoływać ciężkie zaburzenie neurologiczne - zespół Guillaina i Barrégo (ZGB).

Liczne serwery HTTPS podatne na atak

2 marca 2016, 05:41Eksperci ostrzegają, że nawet 11 milionów witryn jest podatnych na ataki z powodu błędów w HTTPS i innych usługach korzystających z protokołów SSL i TLS.

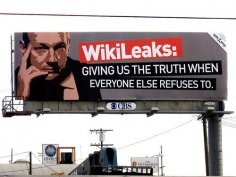

Terroryści nie wykorzystali listy ujawnionej przez WikiLeaks

1 marca 2016, 12:28W 2010 roku serwis WikiLeaks opublikował tajną notatkę Departamentu Stanu USA, w której wymieniono ponad 200 miejsc położonych poza granicami USA uznawanych za istotne dla bezpieczeństwa Stanów Zjednoczonych

Superkości Samsunga

26 lutego 2016, 09:23Samsung Electronics poinformował o rozpoczęciu masowej produkcji 256-gigabajtowych układów pamięci wykorzystujących standard Universal Flash Storage (UFS) 2.0. Kości przeznaczone są do high-endowych urządzeń mobilnych.

Nissan Leaf podatny na atak

25 lutego 2016, 14:04Najpopulrniejszy na świecie samochód elektryczny, Nissan Leaf, jest podatny na atak hakerski. Troy Hunt i Scott Helme wykazali, że niezabezpieczone API w połączeniu z numerem VIN samochodu, który to numer można łatwo zobaczyć przez szybę, pozwala cyberprzestępcom na przejęcie kontroli nad takimi funkcjami pojazdu jak klimatyzacja czy podgrzewanie siedzeń

Chińscy producenci kontra światowi giganci

23 lutego 2016, 11:11Już nie tylko Huawei i Xiaomi, ale i inne mniej znane chińskie marki zagroziły pozycji światowych gigantów na rynku Państwa Środka. Pokonały Samsunga i coraz częściej wkraczają na terytorium zajmowana przez Apple'a